Claude Codeのproxy設定完全ガイド【2026年最新】:HTTPS_PROXY・NO_PROXY・APIゲートウェイ・LiteLLMまで徹底解説

室谷

室谷今回はClaude Codeのproxy設定を話しましょう。これ、.AI(ドットエーアイ)コミュニティでも「会社のネットワークで使えない」「プロキシを通したい」という相談が増えてきていて・・・

テキトー教師

テキトー教師そうなんですよ。講座でも企業所属の受講生さんが「Claude Codeを導入したいけど社内プロキシが邪魔で繋がらない」って言うケースが増えてますね。

個人開発者だと気にしなくていいんですが、企業で使おうとした途端に壁に当たる。

個人開発者だと気にしなくていいんですが、企業で使おうとした途端に壁に当たる。

室谷

室谷MYUUUでも同じような状況があって、外部のAPIに繋ぐときはプロキシ設定が必須だったりするんですよね。Claude Codeに限らず、企業のセキュリティポリシーでHTTP通信を全部プロキシ経由にしているところは多いですし・・・

テキトー教師

テキトー教師この記事ではClaude Codeのproxy設定を一通り整理します。環境変数での基本的な設定から、

ANTHROPIC_BASE_URLを使ったAPIゲートウェイ経由、LiteLLMのような自前プロキシサーバーの使い方まで、やり方は複数あるので状況に合わせて選ぶのがポイントです。Claude Codeのproxyとは?なぜ必要なのか

室谷

室谷まず前提として、「proxy」という言葉が文脈によって全然違う意味で使われるんですよね。ここを整理しておかないと混乱します。

テキトー教師

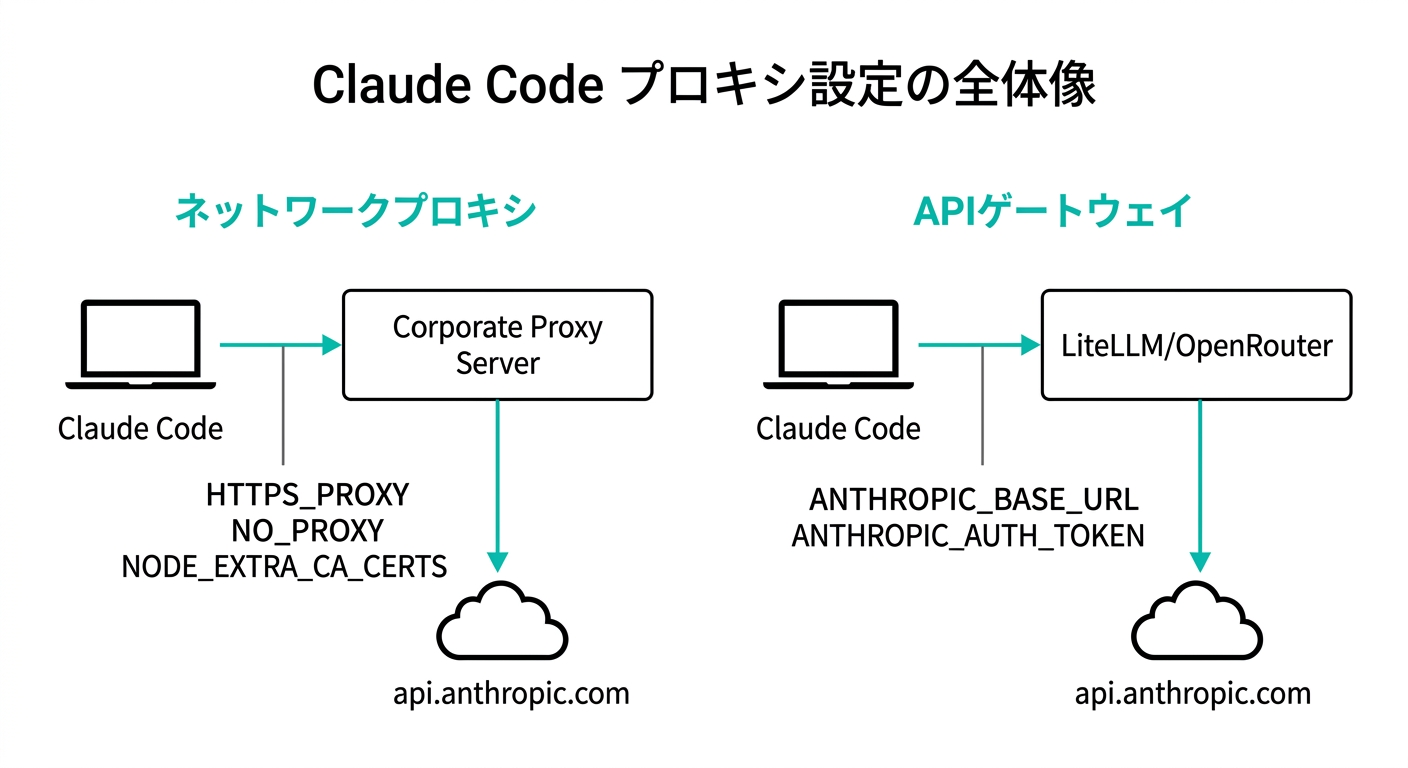

テキトー教師そうですね。Claude Codeの文脈で「proxy」と言うと、大きく2種類あります。

1つはネットワークプロキシ、もう1つがAPIゲートウェイ(LLMプロキシ)です。

1つはネットワークプロキシ、もう1つがAPIゲートウェイ(LLMプロキシ)です。

| 種類 | 用途 | 典型的な使い手 |

|---|---|---|

| ネットワークプロキシ(HTTPS_PROXY等) | 企業の社内ネットワークでAPI通信をプロキシ経由にする | 企業ユーザー、セキュリティポリシーがある環境 |

| APIゲートウェイ(LLMプロキシ) | LiteLLM、OpenRouterなどを介してClaudeにアクセスする | コスト管理・複数モデル切り替えをしたい開発チーム |

室谷

室谷ネットワークプロキシが必要になるのは、企業のファイアウォールが全HTTPSトラフィックを一度プロキシサーバーに通す設定になっているときですよね。このケースだと

HTTPS_PROXY環境変数を設定するだけで解決することが多いです。 テキトー教師

テキトー教師もう一方のAPIゲートウェイは、Anthropicのapi.anthropic.comに直接繋がずに、LiteLLMやOpenRouterを中間に挟む構成ですね。これを使うと複数モデルの切り替え、コスト追跡、チーム単位のレートリミット管理ができます。

ANTHROPIC_BASE_URLという環境変数でURLを差し替えることで実現します。 室谷

室谷Claude CodeがどのURLに接続するかを知っておくのも大事で、公式ドキュメントには3つのURLをallowlistに入れるよう記載されています。

api.anthropic.com— Claude APIエンドポイントclaude.ai— claude.aiアカウントでの認証platform.claude.com— Anthropic Consoleアカウントでの認証

テキトー教師

テキトー教師プロキシを設定する前に、まずこの3つがプロキシ経由でアクセスできるかをネットワーク管理者に確認するのが先決ですね。アクセス自体がブロックされていると、プロキシを設定しても繋がりません。

環境変数でHTTPS_PROXY・HTTP_PROXYを設定する

室谷

室谷では基本的な設定から。Claude Codeは

HTTPS_PROXYとHTTP_PROXYという標準的な環境変数に対応しています。 テキトー教師

テキトー教師ここが便利で、Anthropic独自の設定ではなく、Linuxで一般的に使われている標準仕様なんですよね。既存のプロキシ設定がある環境なら、追加の設定をほとんどしなくていいケースも多いです。

室谷

室谷公式ドキュメントを確認したところ、

HTTPS_PROXY推奨で書かれていました。HTTP通信でAPIを叩くケースはほぼないので、実質HTTPS_PROXYだけ設定できればOKです。# HTTPS proxy(推奨)

export HTTPS_PROXY=https://proxy.example.com:8080

# HTTP proxy(HTTPS_PROXYが使えない場合)

export HTTP_PROXY=http://proxy.example.com:8080

テキトー教師

テキトー教師ベーシック認証が必要なプロキシの場合は、URLにユーザー名とパスワードを入れる形です。

export HTTPS_PROXY=http://username:password@proxy.example.com:8080

室谷

室谷ただし、パスワードをシェルスクリプトにハードコードするのは避けた方がいいですよ。セキュリティ的に問題があるので、環境変数や安全なクレデンシャルストアから取得する形にしましょう。

テキトー教師

テキトー教師講座の受講生さんが「なぜか設定してもプロキシを通らない」と言うとき、よくあるのが環境変数の大文字・小文字の問題です。

混在させると動作が不安定になることがあるので、大文字で統一するのが安全です。

https_proxy(小文字)でも通る場合がありますが、Claude Codeは公式ドキュメント上HTTPS_PROXY(大文字)を使っています。混在させると動作が不安定になることがあるので、大文字で統一するのが安全です。

室谷

室谷設定を永続化したい場合は、

~/.bashrcや~/.zshrcに追記しておくと毎回入力しなくて済みます。# ~/.bashrc または ~/.zshrc に追記

export HTTPS_PROXY=https://proxy.example.com:8080

export NO_PROXY="localhost,127.0.0.1"

テキトー教師

テキトー教師また、Claude Codeのsettings.jsonの

envフィールドに書くことで、settings管理にまとめることもできます。{

"env": {

"HTTPS_PROXY": "https://proxy.example.com:8080",

"NO_PROXY": "localhost,127.0.0.1"

}

}

室谷

室谷settings.jsonに書く場合は~/.claude/settings.json(ユーザースコープ)に入れれば全プロジェクトで有効になります。プロジェクトごとに変えたい場合は.claude/settings.json(プロジェクトスコープ)に書けばいいです。NO_PROXYで除外ホストを設定する

室谷

室谷「全部プロキシ経由にするのは嫌だ。特定のホストだけプロキシを使わないようにしたい」という場面も多いんですよね。

そこで使うのが

そこで使うのが

NO_PROXYです。 テキトー教師

テキトー教師NO_PROXYはプロキシを使わないホストやアドレスの一覧です。カンマ区切りでも、スペース区切りでも書けます。# カンマ区切り

export NO_PROXY="localhost,192.168.1.1,example.com,.example.com"

# スペース区切りも有効

export NO_PROXY="localhost 192.168.1.1 example.com .example.com"

# プロキシを完全に無効化する(全ホストをバイパス)

export NO_PROXY="*"

室谷

室谷.example.comのようにドット始まりにするとサブドメイン全体を除外できるんですよね。社内のホスト名をここに入れておくと、社内サービスへのアクセスはプロキシを通らなくなります。 テキトー教師

テキトー教師Claude CodeのMCPサーバーを使っているとき、ローカルで立てたMCPサーバーへの接続がプロキシに飛んでしまうケースがあるんですよ。そういうときは

localhostと127.0.0.1をNO_PROXYに入れるのが基本です。 室谷

室谷GitHubリポジトリと連携したいけどGitHubのURLはプロキシを通したい、でも自社のGitHub Enterprise Serverはプロキシなしでアクセスしたい、みたいなケースにも使えます。

NO_PROXYに社内のGitHub EnterpriseのURLを入れればいいです。 テキトー教師

テキトー教師注意点として、公式ドキュメントにも記載がありますが、Claude CodeはSOCKSプロキシには対応していません。HTTPSプロキシのみです。

SOCKSでしか通れない環境だと別途対応が必要になります。

SOCKSでしか通れない環境だと別途対応が必要になります。

settings.jsonのnetwork設定でポートを指定する

テキトー教師

テキトー教師settings.jsonには

sandboxの中にネットワーク関連の設定があって、network.httpProxyPortとnetwork.socksProxyPortというキーが使えます。 室谷

室谷これはサンドボックスモードを有効にしているときの設定ですね。Claude Codeのサンドボックスを使っている場合、サンドボックス内のコマンドが外部に出るときのプロキシポートを指定できます。

{

"sandbox": {

"enabled": true,

"network": {

"httpProxyPort": 8080,

"socksProxyPort": 8081

}

}

}

テキトー教師

テキトー教師公式ドキュメントによると、

network.httpProxyPortは「自分でプロキシを用意する場合のHTTPプロキシポート。指定しない場合はClaude Codeが自動でプロキシを立てる」という説明になっています。 室谷

室谷つまり、サンドボックスモードではデフォルトで自動プロキシが立つ仕組みなんですよね。自前のプロキシを使いたい場合だけここでポートを指定します。

socksProxyPortもSOCKS5用のポートを指定できます。 テキトー教師

テキトー教師もう一つ、サンドボックス環境でGo製ツール(

ただし、これはセキュリティを少し下げる設定なので、必要な場合だけ使うものです。

ghコマンドやgcloud、terraformなど)をHTTPSプロキシ経由で使うとTLS証明書の検証に失敗することがあります。このときはenableWeakerNetworkIsolation: trueを設定すると解決するケースがあります。ただし、これはセキュリティを少し下げる設定なので、必要な場合だけ使うものです。

{

"sandbox": {

"enabled": true,

"enableWeakerNetworkIsolation": true

}

}

室谷

室谷企業の自己署名CAを使っているプロキシだと、このTLSエラーが出やすいんですよね。後述するカスタムCA設定と組み合わせると安定することが多いです。

ANTHROPIC_BASE_URLでAPIゲートウェイ・プロキシを経由する

室谷

室谷ここからはAPIゲートウェイの話に移りましょう。

ANTHROPIC_BASE_URLは、Claude Codeが叩くAPIのベースURLを差し替える環境変数です。 テキトー教師

テキトー教師この設定の応用範囲が実は広くて。「Anthropic APIに直接繋がずに、自分で立てたプロキシサーバーを経由させる」「LiteLLMやOpenRouterを通してClaudeを使う」「Amazon Bedrock経由でアクセスするための中間サーバーを挟む」、これら全部

ANTHROPIC_BASE_URLで実現できます。# LiteLLMのプロキシサーバーを経由する例

export ANTHROPIC_BASE_URL=https://litellm-server:4000

# OpenRouterを経由する例

export ANTHROPIC_BASE_URL=https://openrouter.ai/api/v1

室谷

室谷注意点として、公式ドキュメントに「非Anthropicホストに設定した場合、MCPツール検索はデフォルトで無効になる」と書いてあります。自前プロキシを使うと一部の機能が制限されるので、MCP関係の機能を使いたい場合は別途

ENABLE_TOOL_SEARCH=trueを設定する必要があります。 テキトー教師

テキトー教師ここで

ANTHROPIC_AUTH_TOKENも一緒に設定することが多いです。LiteLLMなど独自のAPIキーを使うゲートウェイでは、Anthropicのキーとは別のキーが必要になりますから。# LiteLLMのAPIキーを使う場合

export ANTHROPIC_BASE_URL=https://litellm-server:4000

export ANTHROPIC_AUTH_TOKEN=sk-litellm-static-key

室谷

室谷ANTHROPIC_AUTH_TOKENはAuthorization: Bearer {値}というヘッダーで送られます。LiteLLMの場合はこれで認証できます。ANTHROPIC_API_KEY(Anthropicのキー)と同時に設定した場合、ANTHROPIC_API_KEYが優先されるので、ゲートウェイを使うときはANTHROPIC_AUTH_TOKENを使う方が混乱しなくていいです。社内ネットワーク(コーポレートプロキシ)への対応

テキトー教師

テキトー教師ここが実際に一番詰まる人が多いポイントです。企業のセキュリティポリシーで全HTTPSトラフィックをインターセプトするプロキシが立っている環境では、単純に

HTTPS_PROXYを設定するだけでは動かないことがあります。 室谷

室谷理由は、コーポレートプロキシがSSL/TLSインスペクション(中間者的にHTTPS通信を解読・再暗号化する)をしていて、その際に会社独自のCA証明書を使っているからですよね。Claude Code側がその証明書を信頼していないとTLS検証で弾かれます。

テキトー教師

テキトー教師その場合は

NODE_EXTRA_CA_CERTSという環境変数で、会社のCA証明書のパスを指定します。export NODE_EXTRA_CA_CERTS=/path/to/corporate-ca-cert.pem

室谷

室谷CA証明書は会社のITチームか、Windows端末なら証明書ストアからエクスポートして取得します。PEM形式のファイルを用意して、そのパスを指定するだけです。

テキトー教師

テキトー教師Windowsで使う場合は、さらに一工夫必要なケースもあります。Claude CodeはNode.js製なので、Windowsのシステム証明書ストアを自動で参照しないんですよね。

NODE_EXTRA_CA_CERTSでPEMファイルを明示的に渡すか、WSLを使っている場合はWSLの証明書ストアに追加する方が確実です。 室谷

室谷社内プロキシの設定フローを整理するとこうなります。

HTTPS_PROXYでプロキシURLを設定NO_PROXYでローカル・社内ホストを除外- SSL/TLSインスペクションがある場合は

NODE_EXTRA_CA_CERTSでCA証明書を追加 - これで繋がらない場合は、そもそもプロキシ自体が

api.anthropic.comへのアクセスを許可しているか確認

テキトー教師

テキトー教師4番が意外と盲点で、プロキシは通っているけどプロキシの先でapi.anthropic.comへのアクセスが遮断されているケースがあります。ネットワーク管理者に「api.anthropic.com、claude.ai、platform.claude.comへのアクセスを許可してほしい」と依頼する必要があります。

LiteLLMをプロキシとして使う

テキトー教師

テキトー教師次に、LLMゲートウェイとしてのプロキシ設定を見ていきましょう。LiteLLMは、複数のLLMプロバイダーをOpenAI互換のAPIで統一的に扱えるオープンソースのプロキシサーバーです。

室谷

室谷MYUUUのチームでも検討したことがあって、複数のモデルを切り替えながらコスト追跡もしたいときに便利なんですよね。Claude Codeとの組み合わせでよく使われるのはコスト管理とチームごとの使用量制限です。

テキトー教師

テキトー教師Claude Codeから見ると、

ANTHROPIC_BASE_URLをLiteLLMサーバーに向けるだけです。export ANTHROPIC_BASE_URL=https://litellm-server:4000

export ANTHROPIC_AUTH_TOKEN=sk-litellm-static-key

室谷

室谷パスルーエンドポイント(Claude専用のエンドポイント)を使いたい場合はURLの末尾に

/anthropicを付けます。export ANTHROPIC_BASE_URL=https://litellm-server:4000/anthropic

テキトー教師

テキトー教師APIキーを動的に生成したい場合(ローテーションやJWT発行など)は、

apiKeyHelperという設定が使えます。スクリプトのパスを指定すると、Claude Codeがそのスクリプトを実行して返ってきた値をAPIキーとして使います。{

"apiKeyHelper": "~/bin/get-litellm-key.sh"

}

室谷

室谷ヘルパースクリプトの更新頻度は

CLAUDE_CODE_API_KEY_HELPER_TTL_MSで設定できます。1時間ごとにキーを更新したい場合は3600000(ミリ秒)を指定します。export CLAUDE_CODE_API_KEY_HELPER_TTL_MS=3600000

テキトー教師

テキトー教師重要な注意事項として、公式ドキュメントに「LiteLLMのPyPIバージョン1.82.7と1.82.8にクレデンシャル窃取マルウェアが混入されていた」と明記されています。LiteLLMを使う場合は必ず最新版を確認して、これらのバージョンは使わないようにしてください。

Anthropic公式はLiteLLMを推奨・保証しているわけではないので、セキュリティリスクは自己責任で評価する必要があります。

Anthropic公式はLiteLLMを推奨・保証しているわけではないので、セキュリティリスクは自己責任で評価する必要があります。

OpenRouterをプロキシとして使う

室谷

室谷OpenRouterもClaude Codeと組み合わせて使うケースが増えてきましたね。OpenRouterは複数のLLMプロバイダーを1つのAPIで統合してアクセスできるサービスで、Anthropic、OpenAI、Googleなどのモデルをまとめて使えます。

テキトー教師

テキトー教師OpenRouterを使う主なメリットは、Anthropicの直接サブスクリプション以外のアクセス方法を持てることと、モデルごとの細かい料金管理ができることです。

室谷

室谷Claude Codeから使うときの設定はシンプルです。

export ANTHROPIC_BASE_URL=https://openrouter.ai/api/v1

export ANTHROPIC_AUTH_TOKEN=sk-or-v1-xxxxxxxx

テキトー教師

テキトー教師ただし、OpenRouter経由だとClaude Codeのすべての機能が動作するわけではないんですよね。特にAnthropicの最新のAPIベータ機能や、拡張思考(extended thinking)など一部の機能はOpenRouter経由だと使えないことがあります。

室谷

室谷公式ドキュメントにも「APIゲートウェイは

anthropic-betaとanthropic-versionヘッダーをちゃんとフォワードしないとClaude Codeの機能が制限される」と書かれています。OpenRouterがこれらのヘッダーを正しく処理しているかは、そのときのOpenRouterのバージョン次第なので、使う前に確認が必要です。 テキトー教師

テキトー教師費用対効果を考えると、Claude Codeをフル活用したい本番環境ではAnthropicの直接APIが安定性が高いです。OpenRouterはコスト実験や複数モデルをサクッと切り替えたい場面での利用が向いていると思います。

カスタムCA証明書とmTLS認証

テキトー教師

テキトー教師ここは主に大企業や金融・医療系など、高いセキュリティ要件がある環境向けの設定です。

室谷

室谷NODE_EXTRA_CA_CERTSについては社内プロキシの項目でも触れましたが、これはHTTPS接続のCA証明書を追加する汎用的な設定です。プロキシに限らず、社内のAPIサーバーへのアクセス全般に使えます。# 会社のカスタムCA証明書を追加

export NODE_EXTRA_CA_CERTS=/path/to/ca-cert.pem

テキトー教師

テキトー教師もう一つ、mTLS(相互TLS認証)という高度な認証方式にも対応しています。クライアント証明書でClaude Code側を認証させる構成です。

これを使う環境はかなり限られますが、設定は環境変数で完結します。

これを使う環境はかなり限られますが、設定は環境変数で完結します。

# クライアント証明書

export CLAUDE_CODE_CLIENT_CERT=/path/to/client-cert.pem

# クライアントの秘密鍵

export CLAUDE_CODE_CLIENT_KEY=/path/to/client-key.pem

# 秘密鍵にパスフレーズがある場合(オプション)

export CLAUDE_CODE_CLIENT_KEY_PASSPHRASE="your-passphrase"

室谷

室谷mTLS認証が求められるのは、ゼロトラストアーキテクチャを採用している大企業や、金融・医療系でHTTPS + クライアント証明書の組み合わせを要求しているケースですね。証明書は会社のPKI基盤から発行されたものを使います。

テキトー教師

テキトー教師NTLM認証やKerberos認証のような高度な認証方式を使っているプロキシの場合、Claude Codeの環境変数だけでは対応できないことがあります。そういった場合は公式ドキュメントが推奨しているように、LLMゲートウェイサービスを挟んで認証を処理する構成を検討した方がいいです。

プロキシ設定のトラブルシューティング

室谷

室谷「設定したはずなのに繋がらない」という相談が多いんで、よくあるパターンを整理しましょう。

接続できない・タイムアウトする

テキトー教師

テキトー教師まず確認するのは、プロキシ設定が正しく適用されているかです。シェル上で以下を実行して確認できます。

echo $HTTPS_PROXY

echo $NO_PROXY

室谷

室谷環境変数が空なら設定が効いていません。

settings.jsonに書いた場合はClaude Codeを再起動してください。

~/.bashrcや~/.zshrcに書いた場合はsource ~/.bashrcで読み込む必要があります。settings.jsonに書いた場合はClaude Codeを再起動してください。

テキトー教師

テキトー教師次に、プロキシ自体に接続できているかを確認します。

curl -v --proxy https://proxy.example.com:8080 https://api.anthropic.com

これでエラーが出る場合、プロキシサーバーへのアクセス自体に問題があります。

室谷

室谷TLS証明書エラー(

UNABLE_TO_VERIFY_LEAF_SIGNATUREやCERTIFICATE_VERIFY_FAILED)が出る場合は、カスタムCA証明書の設定が必要なサインです。NODE_EXTRA_CA_CERTSに会社のCA証明書を設定してみてください。NO_PROXYが効かない

テキトー教師

テキトー教師GitHubのIssueにも上がっていたトラブルで、特定のバージョンで

NO_PROXYの挙動が変わることがあるようです。MCPサーバーがNO_PROXYの設定を参照しないというバグレポートも確認されています。 室谷

室谷回避策として、

NO_PROXYの形式を試してみる価値があります。カンマ区切りとスペース区切りの両方で試してみて、どちらが効くか確認するアプローチが有効なケースがあります。 テキトー教師

テキトー教師Claude Codeを最新バージョンに保つことも大事です。バグがある場合はアップデートで解決していることが多いです。

# Claude Codeを最新版に更新

claude update

MCPサーバーが外部接続できない

室谷

室谷MCPサーバー(特にHTTPで外部APIを叩くもの)がプロキシを使ってくれないというケースもあります。MCPサーバーのプロセスが

HTTPS_PROXYを引き継ぐかどうかは、MCPサーバーの実装依存です。 テキトー教師

テキトー教師settings.jsonの

envフィールドでサブプロセスに環境変数を渡す方法があります。{

"env": {

"HTTPS_PROXY": "https://proxy.example.com:8080"

}

}

室谷

室谷これを設定しておくと、Claude Codeが起動するサブプロセス(MCPサーバーを含む)に

HTTPS_PROXYが伝わります。ただし、全サブプロセスに影響するので意図しない動作になっていないか確認が必要です。プロキシ設定を一元管理するベストプラクティス

テキトー教師

テキトー教師設定が複数の場所に分散するとメンテナンスが大変になるので、整理しておきましょう。

室谷

室谷チームで使う場合と、個人で使う場合で管理方法が変わります。

| 用途 | 推奨管理場所 | 理由 |

|---|---|---|

| 個人の環境設定 | ~/.bashrc / ~/.zshenv | シェル全体で有効になる |

| Claude Codeだけに適用したい | ~/.claude/settings.jsonのenvフィールド | Claude Code固有の設定 |

| チームで統一したい | .claude/settings.json(gitに追加) | リポジトリで共有できる |

| 企業の管理者が一括設定 | managed settings.json | ユーザーが上書きできない |

テキトー教師

テキトー教師個人的には、プロキシのURLはシェルの設定ファイルに書いて、Claude Code固有の設定(

ANTHROPIC_BASE_URL等)は~/.claude/settings.jsonに書くという分離が管理しやすいと思います。 室谷

室谷パスワードをどこにも平文で書かないようにするのが鉄則です。ベーシック認証のパスワードは

HTTPS_PROXY=http://user:password@...に含めざるを得ないですが、その場合はHTTPS_PROXY自体を別の環境変数から参照するなど、スクリプトに直書きしない工夫をしましょう。よくある質問

SOCKSプロキシは使えますか?

テキトー教師

テキトー教師使えません。公式ドキュメントに明確に「Claude Code does not support SOCKS proxies.」と書かれています。

HTTPSプロキシのみ対応です。SOCKSしか使えない環境の場合は、HTTPSプロキシへの変換ツールを検討するか、ネットワーク構成を変えるしかないです。

HTTPSプロキシのみ対応です。SOCKSしか使えない環境の場合は、HTTPSプロキシへの変換ツールを検討するか、ネットワーク構成を変えるしかないです。

settings.jsonのnetwork.socksProxyPortはSOCKSプロキシを使う設定では?

室谷

室谷これは混乱しやすいところなんですが、

network.socksProxyPortはサンドボックスモード専用の設定です。Claude Code自体がSOCKSプロキシを経由する設定ではなく、サンドボックス内でClaude Codeが「自前のSOCKSプロキシを立てるときのポート」を指定するものです。プロキシ設定してもMCPが動かないのですが?

テキトー教師

テキトー教師MCPサーバーのプロセスはClaude Codeとは別に起動するので、環境変数の伝達に問題があるケースがあります。settings.jsonの

それでも動かない場合は、MCPサーバー自体がプロキシ設定を参照しない実装になっている可能性があります。

envフィールドにHTTPS_PROXYを書くと、MCPサーバーのプロセスにも引き継がれます。それでも動かない場合は、MCPサーバー自体がプロキシ設定を参照しない実装になっている可能性があります。

claude code proxy apiという形でAPIアクセスを制限できますか?

室谷

室谷管理者がClaude Codeのネットワークアクセスを制限したい場合は、settings.jsonのmanaged scopeで

API通信のプロキシは別途ネットワーク側で制御することが多いです。

network.allowedDomainsを使う方法があります。ただしこれはサンドボックスモード内での制限です。API通信のプロキシは別途ネットワーク側で制御することが多いです。

OllamaをClaude Codeのプロキシとして使えますか?

テキトー教師

テキトー教師「Ollamaをプロキシにする」というよりは、OllamaをOpenAI互換のAPIサーバーとして立てて、

Claude Codeのすべての機能はAnthropicのClaudeモデル前提で設計されているので、機能的な制約が大きくなります。

ANTHROPIC_BASE_URLでそこに向けるという使い方があります。ただし、OllamaはAnthropicのClaudeモデルを動かすものではないので、Claude CodeとOllamaの組み合わせは「LLMゲートウェイを通じて別のモデルを使う」という構成になります。Claude Codeのすべての機能はAnthropicのClaudeモデル前提で設計されているので、機能的な制約が大きくなります。

まとめ

室谷

室谷Claude Codeのproxy設定、整理すると大きく3つの用途に分けられますね。「社内ネットワークを通す」「APIを別のゲートウェイ経由にする」「コスト管理・チーム管理のためのLLMプロキシを使う」です。

テキトー教師

テキトー教師それぞれで使うべき設定が違います。

| 用途 | 使う設定 |

|---|---|

| 社内プロキシを通す | HTTPS_PROXY、NO_PROXY、NODE_EXTRA_CA_CERTS |

| APIゲートウェイ経由 | ANTHROPIC_BASE_URL、ANTHROPIC_AUTH_TOKEN |

| LiteLLM / OpenRouter経由 | ANTHROPIC_BASE_URL + apiKeyHelperまたはANTHROPIC_AUTH_TOKEN |

| mTLS認証が必要 | CLAUDE_CODE_CLIENT_CERT、CLAUDE_CODE_CLIENT_KEY |

室谷

室谷企業でClaude Codeを導入するとき、ネットワーク設定が壁になることは珍しくないんですよね。

HTTPS_PROXYの設定から始めて、TLSエラーが出たらNODE_EXTRA_CA_CERTSを追加、という順番でトラブルシューティングしていくと解決することが多いです。 テキトー教師

テキトー教師LLMゲートウェイを使うケースは、チームで使用量を管理したいとか、コストをプロジェクト単位で把握したいという要件が出てきたときに検討する感じですね。最初は

ANTHROPIC_BASE_URLをLiteLLMに向けるだけなので、設定自体はシンプルです。 室谷

室谷proxy関連で困ったときは、まず公式の を読むのが一番確実です。環境変数の仕様は公式ドキュメントが正確なので、ここを起点にするといいと思います。